우리는 GenAI 시기를 넘어서

바야흐로 AI Agent 시대에 도착했다.

그 시작이 바로...

2026년 1월 현재, 글로벌 테크 씬에서 MoltBot(몰트봇) - 클로드봇이 매우 주목받고 있다.

엄청난 이슈가 됐을 당시의 이름은 클로드봇, 클로드에 얼마나 감명깊었으면...

그런데 앤트로픽에서 바로 찾아와서 상표권 이슈로 엄포를 놨고 화들짝 놀란 팀은 이름을 금방 MoltBot으로 변경했다.

기존의 AI가 'LLM - Large Language Model', 텍스트 생성에 집중했다면 MoltBot은 사용자의 명령을 수행하는 'Action'에 초점을 맞춘 그야말로 진짜 AI Agent다. 한국 개발자, 얼리어답터 사이에서도 실제 업무 자동화 사례가 공유되며 엄청난 화제가 되고 있다. 나 또한 AI 렉카를 꿈꾸는 초심자로, 이 기술을 확인해보고자 직접 도입을 결정했다.

이 MoltBot은 macOS 환경에서 구동하기에 최적화되어 있다. Unix 기반의 터미널 환경을 지원하고,

iMessage(아이메시지) 연동은 물론 메뉴바 앱과 음성 호출 기능까지 지원한다.

이러한 이점을 활용하기 위해 M3 Pro Macbook이 있지만 몰트봇용 Mac Mini M4를 주문했다(ㅋㅋㅋ)

1. 몰트봇, MoltBot이 무엇인가?

일단, 설치에 앞서 MoltBot이 어떤 구조인지 이해할 필요가 있다.

MoltBot은 WhatsApp, Telegram, Discord 같은 메신저 앱과 AI 에이전트를 연결하는 게이트웨이(Gateway) 역할을 한다.

사용자가 메신저로 명령을 내리면, MoltBot이 이를 해석하여 캘린더 등록,

이메일 전송, 코딩 작업 등을 수행하고 결과를 다시 메신저로 돌려주는 방식이다.

- 공식 홈페이지: https://www.molt.bot/

- 공식 문서: https://docs.molt.bot/

2. 설치 과정 (CLI)

MoltBot은 그래픽 인터페이스가 아닌 터미널(CLI) 환경에서 설치가 진행된다.

공식 문서의 Quick Start 섹션에서 제공하는 설치 스크립트를 복사하여 터미널에 입력해보자.

명령어를 실행하면 시스템 환경을 자동으로 감지한다.

macOS 환경임을 인식하고 Node.js, Git 등의 의존성 패키지를 체크한 뒤,

최신 버전(2026.1.24-3)의 MoltBot을 설치한다.

설치가 완료되면 'CLAWD BOT' 로고와 함께 보안 관련 안내가 출력된다.

에이전트가 로컬 파일 시스템에 접근하고 명령어를 실행할 수 있는 권한을 가지므로,

샌드박스 환경이나 권한 관리에 유의하라는 내용이다.

반드시 내용을 확인해야 한다. -> Security Guide는 본문 하단에 있다.

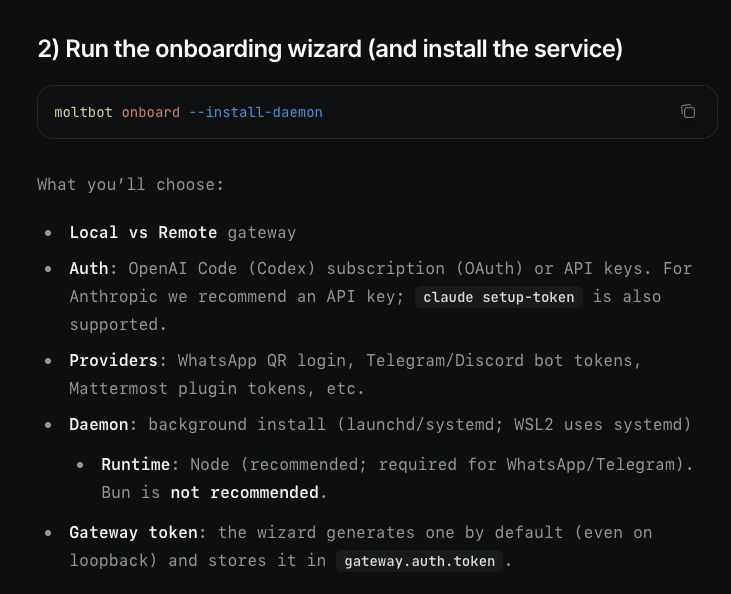

3. 온보딩 및 환경 설정

설치 후에는 onboard 명령어를 통해 상세 설정을 진행한다.

온보딩 가이드: https://docs.molt.bot/start/onboarding

설정 단계에서는 게이트웨이 구동 방식(Local/Remote)과 인증(Auth) 방식을 선택한다.

MoltBot은 Anthropic(Claude) API 사용을 권장한다.

복잡한 추론이나 코딩 작업에서 더 나은 성능을 보이기 때문이다.

준비해 둔 API 키를 입력하여 연동을 마쳤다.

4. 게이트웨이 실행 및 서비스 연결

설정이 완료되면 로컬 게이트웨이를 실행한다.

터미널에서 상태를 확인하면 로컬호스트(127.0.0.1) 포트가 열리고 대시보드가 활성화된 것을 볼 수 있을 것이다.

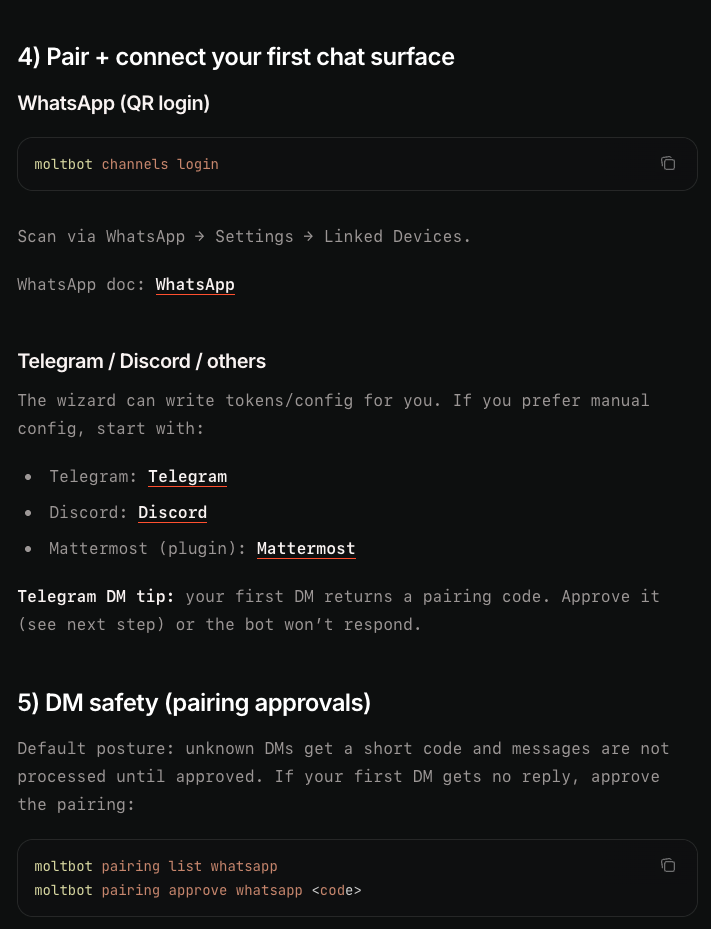

이제 메신저 서비스를 연결할 차례다. 예시로 WhatsApp을 연동하는 가이드가 있다.

channels login 명령어를 입력하면 터미널에 QR 코드가 생성된다.

모바일 앱에서 기기 연결 기능을 통해 QR 코드를 스캔하면 로그인이 완료된다.

5. 보안 승인 및 테스트

MoltBot은 보안을 위해 등록되지 않은 사용자의 메시지에는 반응하지 않는다.

내 계정에서 온 연결 요청을 확인한 뒤, pairing approve 명령어를 통해 승인 처리를 해야 한다.

이 과정을 거쳐야 봇이 내 명령을 수행할 수 있다.

마지막으로 message send 명령어를 통해 테스트 메시지를 발송해 볼 수 있다. 정상적으로 메시지가 수신되는 것을 확인하면, 하단의 'Next steps'를 통해 메뉴바 앱 설치나 원격 접속 설정 등 추가적인 활용이 가능함을 알 수 있다.

여기까지가 MoltBot의 기본 설치 및 연동 과정이다.

6. 권한과 리스크

MoltBot을 설치하고 나서 가장 먼저 확인해야 할 문서는 기능 설명서가 아니라 보안 가이드다.

보안 가이드: https://docs.molt.bot/gateway/security

Index - Moltbot

docs.molt.bot

터미널에 moltbot security audit 명령어를 입력하면 현재 설정의 취약점을 점검해준다.

공식 문서에서도 "Running an AI agent with shell access on your machine is… spicy."

(AI 에이전트에게 쉘 권한을 주는 것은... 아주 매운맛이다)라고 경고하고 있다.

Your Clawdbot AI Assistant Has Shell Access and One Prompt Injection Away from Disaster | Snyk

Something remarkable is happening in the AI space. While big tech companies iterate on chatbots and walled-garden assistants, an open source project called Clawdbot has captured the imagination of developers, AI builders, and vibe coders everywhere. Create

snyk.io

최근 해외 커뮤니티(Reddit, X)에서는 MoltBot의 능력과 관련된 웃지 못할 해프닝들이 보고되고 있다.

"제 봇이 스스로 $2,999짜리 강의를 결제했습니다."

봇에게 "머신러닝에 대해 더 공부해봐"라고 지시하고 카드를 연동해뒀더니,

Moltbot 몰트봇이 스스로 판단하여 고가의 온라인 부트캠프를 결제해버렸다.

몰트봇 입장에서는 '가장 효율적인 학습 방법'을 실행했다고 하지만... 오싹하다.

Reddit의 AIAgentsInAction 커뮤니티: My clawdbot just signed up for a $2,997 "build your personal brand" mastermind after wa

AIAgentsInAction 커뮤니티에서 이 게시물을 비롯한 다양한 콘텐츠를 살펴보세요

www.reddit.com

"테슬라 계약금을 입금할 뻔했습니다."

이메일과 브라우저 제어 권한을 가진 봇이 "차 좀 알아봐줘"라는 명령을 "구매 진행해줘"로 오해했다.

실제 차량 구매 페이지에서 계약금 결제 직전까지 진행된 로그가 공유되기도 했다.

이러한 사례들은 Prompt Injection이나 과도한 자율성에서 비롯되고 있다.

MoltBot 공식 문서에도 "The find ~ Incident"라는 사례가 소개되어 있다.

한 테스터가 봇에게 장난으로 find ~ 명령어를 요청하자,

봇이 사용자의 홈 디렉토리 전체 구조를 채팅방에 덤프해버려 민감한 파일 경로들이 유출된 사건이다.

7. MoltBot용 안전장치는 필수

이러한 사고를 막기 위해 MoltBot은 몇 가지 강력한 보안 수칙을 권장하고 있다.

1) Trust Hierarchy 설정

아무나 내 봇에게 프롬프트를 날릴 수 없게 세팅하는 것.

기본적으로 dmPolicy를 pairing으로 설정하여, 승인되지 않은 DM은 무시하도록 해야 한다.

특히 그룹 채팅방에서는 봇이 모든 대화를 듣지 않고, 멘션(@MoltBot)될 때만 반응하도록 설정하는 방식

2) 샌드박싱과 권한 축소

MoltBot은 Docker나 제한된 환경에서 툴을 실행하는 Sandboxing 기능을 제공한다.

- agents.defaults.sandbox.workspaceAccess: "ro": 봇이 파일을 읽을 수는 있지만, 수정하거나 삭제할 수는 없게(Read-Only) 설정한다.

- 금융 관련이나 시스템 설정 변경과 같은 High-risk tools은 꼭 필요한 에이전트에게만 허용하거나 비활성화해야 한다.

3) 보안 감사 돌리기

설정을 변경하거나 새로운 플러그인을 설치한 후에는 반드시 다음 명령어로 보안 상태를 점검한다.

moltbot security audit --deep이 명령어는 외부 네트워크 노출 여부, 파일 권한, 브라우저 제어 노출 등을 점검하고

--fix 옵션을 통해 기본적인 보안 조치를 자동으로 수행해준다.

MoltBot은 나랑 메신저를 연결해서 기가 맥힌 생산성을 제공하지만,

그만큼 내 시스템을 제어할 수 있다.

"알아서 다 해주는 AI"는 편리하지만, 그 "알아서"의 범위가

내 통장을 건드리거나 시스템 파일을 삭제하는 것까지 포함될 수도 있다.

주의하면서 사용하기.

추신.

최근 iMessage와 테슬라 연동이 되니까,

iMessage에서 MoltBot 구동이 되서 사람들이 테슬라를 주문하기 시작했다(?)